Главное из статьи

• Безопасность домофонов перестала быть формальностью в 2024 году. Британский закон PSTI Act (2024) запретил пароли по умолчанию в IoT, директива ЕС NIS2 действует с октября 2024, а Cyber Resilience Act ЕС с 2027 года требует не менее 5 лет обновлений безопасности. Продажа небезопасного домофона в Европу теперь — не репутационная, а регуляторная история.

• Угрозы документированы. CVE-2023-0354 у Akuvox дала возможность удалённого выполнения кода; CVE-2022-40903 у Aiphone позволила перебирать PIN-коды; ботнеты на базе Mirai каждый месяц находят домофоны с паролями по умолчанию и открытым RTSP.

• Пять обязательных элементов защиты. DTLS-SRTP для медиа, TLS 1.3 для сигналинга, подписанная прошивка с защитой от отката, FIDO2/passkey для администраторов и неизменяемый журнал каждой разблокировки. Всё, чего нет, — это будущая запись в CVE.

• Hikvision и Dahua закрыты для многих покупателей. Статья 889 NDAA США запрещает их в федеральных закупках, NIS2 в ЕС превращает их в риск для критической инфраструктуры, и страховщики корпоративного сегмента теперь явно задают этот вопрос.

• Фора Софт выпускает безопасные видео- и СКУД-платформы с 2005 года. Мы пересобрали веб-интерфейс Netcam — одной из первых платформ видеонаблюдения — и спроектировали Nucleus, on-premise коммуникационную платформу на основе защищённого аудио и видео.

Почему компания Фора Софт написала это руководство

Поставщиков домофонов с красивыми мобильными приложениями хватает. Не хватает команд, способных выпустить такое приложение и при этом не сливать видеопоток через незашифрованный RTSP. Фора Софт выпускает безопасные мультимедийные продукты с 2005 года: мы модернизировали Netcam Studio — наследника одной из первых программ видеонаблюдения (WebcamXP, 2003); мы спроектировали Nucleus, on-premise коммуникационную платформу, в которой каждый байт остаётся внутри сети клиента; и мы держим рейтинг 100 % успешных проектов с командой инженеров, отобранных по принципу 1 из 50.

Это руководство — то, что мы рассказываем потенциальным клиентам на первичной встрече: какие угрозы реальны, что теперь требуют регуляторы, как выглядит честная архитектура защиты в глубину, какие готовые решения заслуживают доверия, когда стоит строить собственную платформу и за какие показатели можно ручаться. Аудитория — продакт-менеджеры, владельцы зданий, системные интеграторы и основатели PropTech-стартапов, которым нужно либо запустить безопасный домофон, либо заменить тот, что уже не дотягивает до планки.

Воспользуйтесь оглавлением справа, чтобы сразу перейти к интересующему вопросу.

Строите или укрепляете безопасную платформу домофонии?

Расскажите о масштабе развёртывания, требованиях по комплаенсу и целевой задержке. В течение одного рабочего дня мы вернёмся с моделью угроз, целевой архитектурой и честной оценкой.

Что на самом деле значит «безопасное ПО для домофонов» в 2026 году

Безопасный домофон — это система, в которой посетитель запрашивает доступ, а житель или оператор разрешает либо отклоняет вход, не сливая видео, аудио, личные данные, местоположение и журналы доступа никому за пределами этой двухсторонней транзакции. У современного стека четыре слоя: оконечное устройство (вызывная панель, домофон, мобильный считыватель), сетевой путь (SIP/WebRTC поверх VLAN, обычно через TURN/SBC), облачный управляющий слой (мультитенантный SaaS или self-hosted) и слой идентификации (телефоны жителей, SSO операторов, QR-коды посетителей).

У каждого из этих четырёх слоёв свои механизмы защиты; «безопасный» означает, что все четыре работают одновременно. Самые болезненные провалы, которые мы видели на аудитах, никогда не были про криптографию — они всегда были про слой, который сочли «внутренним» и оставили без защиты.

Ландшафт угроз 2025–2026 годов (с доказательствами)

1. Уязвимости уровня прошивки прямо из коробки. CVE-2023-0354 у Akuvox — удалённое выполнение кода в нескольких моделях домофонов; CVE-2022-40903 у Aiphone позволяла перебирать PIN-коды администратора через облачный портал. Это не теория — обе уязвимости массово эксплуатировались, пока патчи доходили до полевых установок.

2. Пароли по умолчанию. Ботнеты на базе Mirai каждый месяц находят десятки тысяч домофонов, доступных из интернета, с парой admin/admin — особенно в старых установках 2N, Doorking и Hikvision. Британский PSTI Act 2024 сделал поставку таких устройств в Великобританию незаконной; вендоры, которые не обновили процесс первичной настройки, теперь нарушают закон.

3. Незашифрованный SIP и открытый RTSP. Около 40 % коммерческих домофонов, доступных из интернета, до сих пор открывают RTSP на порту 554 без аутентификации. Любой человек с подпиской на Shodan может удалённо разведать здание — подарок группам, готовящим физическое проникновение.

4. Replay-атаки и подмена BLE-учётных данных. Удобство «телефона как ключа» обнуляется, если сигнал разблокировки можно перехватить и повторить. Современные мобильные учётные данные обязаны использовать обмен ключами ECDH, подписанные nonces и проверку близости (пороги RSSI, защищённое определение расстояния на телефонах с UWB).

5. Внутренние злоупотребления и риски цепочки поставок. Управляющий с правами облачного администратора может в любой момент открыть любую квартиру; без детального аудита и поведенческой аналитики это катастрофа приватности, которая просто ждёт своего часа. Статья 889 NDAA запрещает Hikvision и Dahua в федеральных закупках США; директива ЕС NIS2 рассматривает их как риск для критической инфраструктуры в секторе важных услуг.

Запускайте срочный аудит, если: хотя бы одно устройство в парке принимает пароль по умолчанию, открывает RTSP в интернет или работает на прошивке старше 12 месяцев. Именно эти три находки быстрее всего превращаются в инцидент.

Регуляторное давление в 2025 и 2026 годах

NIS2 в ЕС (с октября 2024). Распространяет на «ключевые» и «важные» организации — здравоохранение, транспорт, госуправление — жёсткие базовые требования по безопасности: отчёт об инциденте в течение 24 часов, SLA на патчи в 30 дней. Больницы, аэропорты и здания критической инфраструктуры теперь спускают эти обязательства поставщикам домофонов.

Cyber Resilience Act (CRA, полное вступление в 2027, обязательные требования с 2026). Любой «продукт с цифровыми элементами», продаваемый в ЕС, обязан иметь программу скоординированного раскрытия уязвимостей, обновления безопасности минимум 5 лет и криптографическую гибкость (готовность к постквантовым алгоритмам для устройств с длительным сроком службы). Домофоны со сроком эксплуатации 10 лет попадают прямо в зону действия.

PSTI Act 2024 в Великобритании. Никаких паролей по умолчанию, прозрачное раскрытие уязвимостей с окном на исправление максимум 90 дней и публично заявленный срок поддержки.

GDPR + EU AI Act. Видео и аудио с домофона — это персональные данные; биометрическое распознавание лиц для прохода относится к ИИ высокого риска по EU AI Act и частично ограничено в рабочих и образовательных контекстах. Прежде чем включать его, проведите оценку влияния на защиту данных.

HIPAA (здравоохранение США), PCI DSS (если обрабатываете платежи), SOC 2 Type II, ISO/IEC 27001:2022. Корпоративные закупки теперь ожидают увидеть в data room хотя бы один из сертификатов — SOC 2 или ISO 27001. Планируйте аудит заранее, а не подгоняйте его потом.

Пять обязательных мер защиты — базовая планка, которую можно требовать от поставщика

| Мера защиты | Как выглядит «хорошо» | Приемлемо | Отказываемся |

|---|---|---|---|

| Шифрование медиа | DTLS-SRTP, perfect forward secrecy, AES-256-GCM | SRTP со стабильными ключами | Открытый RTP / RTSP |

| Шифрование сигналинга | Только TLS 1.3, регистрация устройств через mTLS | TLS 1.2 | SIP поверх UDP без TLS |

| Целостность прошивки | Подписанные образы, secure boot, защита от отката | Подписанные образы без защиты от отката | Неподписанная прошивка |

| Аутентификация админов | FIDO2 / passkey, SSO, RBAC | TOTP MFA, RBAC | Только логин и пароль |

| Журнал аудита | Неизменяемый, экспорт в SIEM, 365 дней | Неизменяемый, 90 дней | Нет журнала или журнал редактируется |

Эталонная архитектура: четыре слоя защиты в глубину

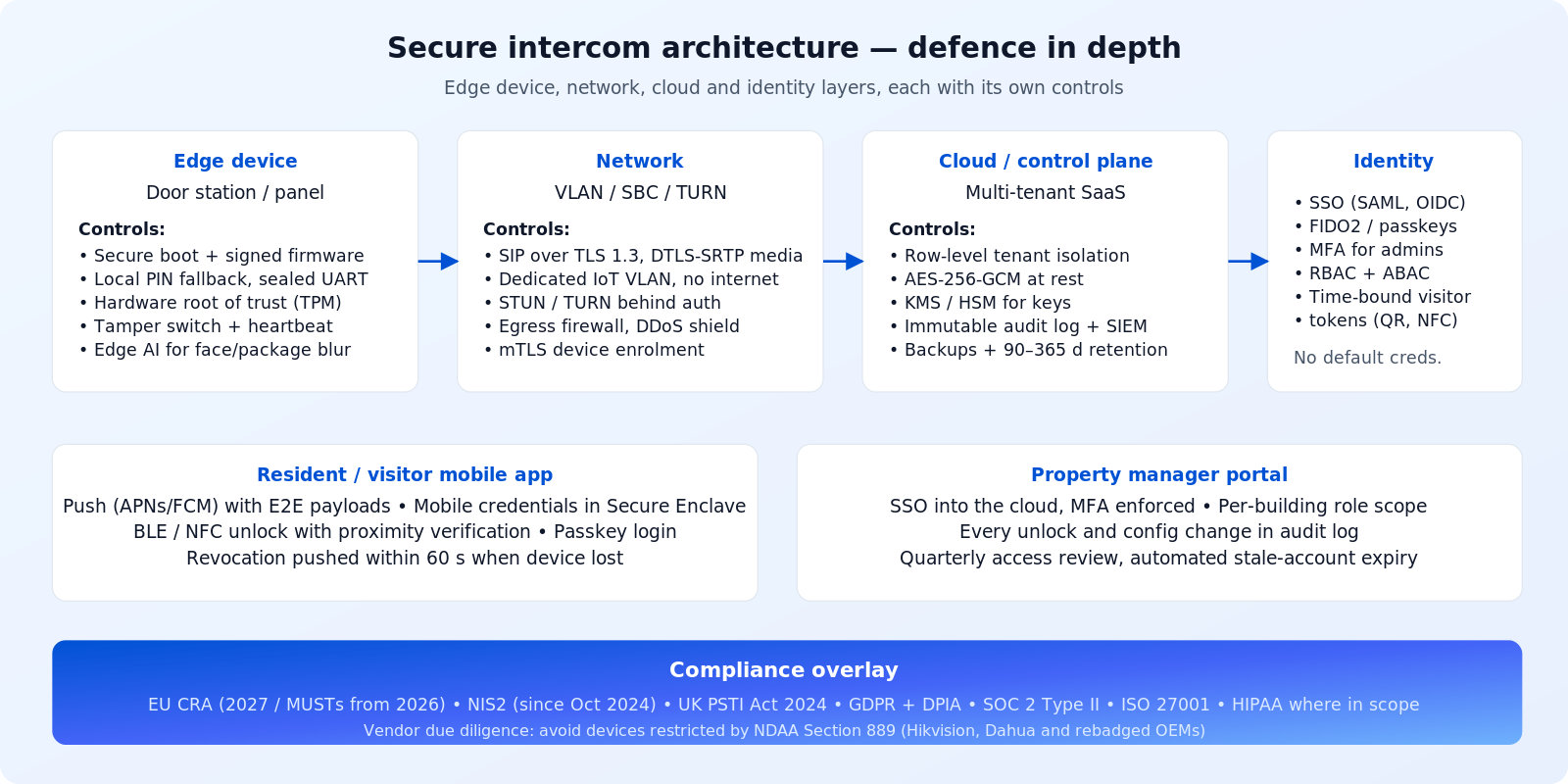

Любой безопасный домофон, который мы выпустили или проверили на аудите, укладывается в четырёхслойную архитектуру ниже. Смысл не в том, чтобы красиво смотреться в презентации — смысл в том, что злоумышленнику, пробившему один слой, придётся пробить ещё три, прежде чем он доберётся до запорного механизма.

Рисунок 1. Архитектура защиты в глубину для платформы безопасного домофона.

1. Оконечное устройство

Secure boot, привязанный к TPM, подписанная прошивка с защитой от отката, опечатанные UART/JTAG, датчик вскрытия, привязанный к heartbeat, и локальный PIN на случай отказа сети, чтобы жильцы не оставались отрезанными у двери. Весь вывод моделей AI (размытие лиц по GDPR, детекция посылок) запускайте на самом устройстве — тогда аудио и видео без необходимости не покидают здание.

2. Сеть

Выделенный VLAN для IoT без общего выхода в интернет, SIP поверх TLS 1.3, медиа через DTLS-SRTP, обход NAT через аутентифицированный TURN за Session Border Controller. Whitelist на исходящий трафик, защита от DDoS на входе и регистрация устройств через mTLS, чтобы неизвестные устройства не могли зарегистрироваться сами.

3. Облако / управляющий слой

Мультитенантный SaaS с изоляцией данных на уровне строк для каждого здания, AES-256-GCM в покое, секреты в KMS или HSM, неизменяемые журналы аудита, стримящиеся в SIEM с детекцией аномалий, бэкапы со сроком хранения 90–365 дней. Если ваши клиенты — из регулируемых отраслей, дайте им вариант self-hosted или single-tenant.

4. Идентификация

SSO через SAML или OIDC, FIDO2 / passkey для входа администратора, MFA на любое привилегированное действие и RBAC на уровне здания плюс ABAC на уровне квартиры — чтобы менеджер Здания A не видел Здание B. Посетители получают учётные данные с ограниченным сроком (QR-коды, NFC-токены), которые истекают автоматически; мобильные учётные данные жителей хранятся в Secure Enclave, а отзыв при потере телефона распространяется быстрее чем за 60 секунд.

Выбирайте on-prem или self-hosted, если: здание подпадает под «ключевые услуги» ЕС по NIS2, под HIPAA, под национально-безопасный контекст или юристы клиента не принимают никакой исходящий облачный трафик.

Где сейчас крупные коммерческие вендоры

| Вендор | Категория | Уровень безопасности | Подтверждения комплаенса | На что обратить внимание |

|---|---|---|---|---|

| ButterflyMX | Облачный SaaS, многоквартирные дома | TLS 1.3, MFA | SOC 2 Type II | Только облако; проверьте резидентность данных |

| Swiftlane | Облачный SaaS, офисы и жильё | WebAuthn, сквозные мобильные учётные данные | SOC 2, GDPR | Распознавание лиц требует DPIA в ЕС |

| 2N (Axis Comm.) | IP-домофоны, гибрид | SIP TLS, LDAP/RADIUS | ISO 27001 (у материнской компании) | Пароли по умолчанию в старых установках |

| Aiphone IXG | IP / гибридные домофоны | SIP TLS | UL, FIPS в части моделей | История с CVE-2022-40903 |

| Akuvox | IP-домофоны | SIP TLS (после патча) | Ограниченно | CVE-2023-0354; проверьте прошивку |

| Comelit | Европейские IP-домофоны | TLS, VLAN, SIP TLS | CE; ISO 27001 в процессе | Ограниченные облачные возможности |

| Hikvision / Dahua | IP-камеры + домофоны | Смешанная; слабая история | Ограничены NDAA 889 | Риск закупки при NIS2 |

Нужен аудит безопасности вашей действующей платформы домофонии?

Модель угроз, ревизия архитектуры, анализ прошивки, пентест облака и мобильных клиентов. Возвращаемся с приоритизированным списком исправлений с привязкой к NIS2, CRA, GDPR и обязательствам перед вашими клиентами.

Восемь сценариев атак и защита от них

| Сценарий | Защита |

|---|---|

| Credential stuffing на портале управляющей компании | Rate limiting, блокировка аккаунта, FIDO2 MFA, проверка скомпрометированных паролей (API haveibeenpwned). |

| MITM на RTSP-потоке видео | TLS 1.3 + закрепление сертификата в мобильном и просмотрщике; никогда не выставляйте RTSP в публичный интернет. |

| Replay сообщения SIP на разблокировку | Timestamp + nonce в заголовках SIP, одноразовые коды разблокировки, окно проверки replay на сервере. |

| Подмена BLE-учётных данных | Обмен ключами ECDH, порог близости по RSSI, защищённое определение расстояния где поддерживается (UWB). |

| Атака на цепочку поставок прошивки | Подпись кода, аттестация при загрузке, постепенная раскатка (5/25/100 %), канареечные устройства. |

| Потерянное или украденное мобильное устройство | Истечение учётных данных через 24 часа, push-отзыв за <60 с, интеграция с MDM. |

| Злоупотребление со стороны системного администратора | Гранулярный RBAC, неизменяемый журнал аудита, поведенческая аналитика, ежеквартальный пересмотр доступов. |

| Отказ сети перекрывает дверь | Локальный PIN, офлайн-кэш учётных данных, ИБП, подписанный офлайн-журнал аудита на устройстве. |

Реалистичная модель стоимости — сколько стоит укрепление или разработка в 2026 году

Цифры ниже — отправные точки на основе реальных проектов компании Фора Софт; они учитывают наш agent-engineering процесс, который сократил типовые сроки примерно на 25–35 % по сравнению с базой 2024 года. Воспринимайте их как ориентир, а не как коммерческое предложение.

| Сценарий | Подход | Бюджет на разработку | Срок до запуска |

|---|---|---|---|

| Аудит безопасности действующей платформы | Модель угроз + пентест + план исправлений | ~1,8–4,1 млн ₽ | 4–6 недель |

| Укрепление + модернизация аутентификации | FIDO2, mTLS, подписанная прошивка, журнал аудита | ~3,3–6,7 млн ₽ | 8–14 недель |

| Облачный SaaS для вертикали (например, многоквартирные дома) | WebRTC SFU + мультитенантность + готовность к SOC 2 | ~13–24 млн ₽ | 5–9 месяцев |

| Корпоративная / NIS2-совместимая гибридная платформа | On-prem-вариант, HSM, SIEM, доказательная база для ISO 27001 | ~24–45 млн ₽ | 7–12 месяцев |

Мини-кейс: укрепление веб-интерфейса для видеонаблюдения

Один из наших давних клиентов — Netcam Studio, наследник WebcamXP, одного из первых приложений видеонаблюдения, запущенного в 2003 году. К 2013 году веб-интерфейс нёс на себе десять лет накопленных предположений о «доверенной локальной сети», которые перестали соответствовать реальности.

Фора Софт пересобрала веб-интерфейс вокруг трёх примитивов безопасности, которых в исходной версии не было: доступ только через HTTPS с сильными шифрами по умолчанию, гранулярные права на каждую камеру вместо единого пароля администратора и пофункциональный аудит, видимый оператору. Параллельно UX был переработан: тщательное вайрфреймирование, аккуратная информационная архитектура, современный визуальный язык. Получился интерфейс, который ощущается как потребительский продукт, но сохраняет дисциплину инструмента безопасности.

Параллельный проект — Nucleus — решал противоположную задачу: on-premise коммуникационная платформа, в которой каждый байт аудио и видео остаётся внутри сети клиента. Вместе эти два проекта — инженерный фундамент, на который мы опираемся в любой новой разработке домофонии.

Структура решения — пять вопросов, чтобы выбрать путь

В1. Где будут стоять здания? Только ЕС → проектируйте под NIS2 / CRA / GDPR с первого дня и избегайте Hikvision/Dahua. Федеральные объекты США → цепочка поставок, совместимая с NDAA. Множество регионов → мультитенантный SaaS с выбираемой резидентностью данных.

В2. Насколько регулируется сценарий? Многоквартирное жильё → облачный SaaS подойдёт. Больницы, госсектор, финансы → on-prem или single-tenant облако + меры по HIPAA / NIS2.

В3. Сколько дверей и арендаторов? <500 дверей → покупайте ButterflyMX, Swiftlane или 2N. >5 000 дверей с кастомными интеграциями → стройте свою платформу; экономика разворачивается где-то в районе 2 000–3 000 дверей.

В4. Какова стратегия по идентификации? Подходит готовый SSO → интеграция SAML/OIDC с порталом вендора. Нужны passkey, привязка к MDM и быстрый отзыв → стройте своё.

В5. Куда идёт журнал аудита? Только внутренний комплаенс → дашборда вендора достаточно. Клиенты с SOC 2 → нужен экспортируемый неизменяемый журнал в SIEM клиента.

Пять ошибок, которые мы видим каждый квартал

1. Считать локальную сеть «внутренней». VLAN для домофонии не безопаснее интернета по волшебству. Применяйте внутри здания те же меры защиты, что и на публичном пути.

2. Забыть про отзыв доступа. Потерянный телефон или уволенный сотрудник должны терять доступ меньше чем за минуту. В большинстве полевых развёртываний, которые мы аудировали, отзыв идёт часами или днями.

3. Делать журнал аудита изменяемым. Если администраторы могут редактировать журнал — это театр. Стримьте каждое событие в write-only хранилище и подписывайте записи.

4. Запускать распознавание лиц «потому что круто». В ЕС биометрический доступ — это ИИ высокого риска и частично ограничен; во многих штатах США это запускает иски по аналогам BIPA. Всегда оставляйте небиометрический способ и оформляйте DPIA, прежде чем включать.

5. Не продумать обновления прошивки. Дверное устройство со сроком службы 10 лет, которое нельзя обновить, — это будущая CVE. Подписывайте образы, поддерживайте OTA, планируйте откат, финансируйте SLA.

Заказывайте внешний пентест, когда: платформа выходит в продакшен, перед любым тендером с обязательным security questionnaire, после крупных архитектурных изменений и как минимум раз в 12 месяцев далее.

Стройте свою платформу вместо готовой, если: у вас больше ~3 000 дверей, журнал аудита должен стримиться в SIEM клиента, нужен UX, заточенный под вертикаль (больница, госсектор, гостеприимство), или вы хотите продавать платформу под собственным брендом сети интеграторов.

KPI — что действительно стоит измерять

KPI безопасности. Среднее время до закрытия критической CVE (цель <30 дней), задержка отзыва для потерянных устройств (цель <60 с), доля устройств на свежей подписанной прошивке (цель >95 %), MFA на администраторских аккаунтах (цель 100 %).

KPI надёжности. Доступность облачного управляющего слоя (цель 99,95 %), успешность локального резервного PIN при облачных отказах (цель 100 %), задержка разблокировки p95 (цель <1 с для мобильного, <2 с для QR).

Бизнес-KPI. Снижение часов охраны на здание, снижение стоимости замены утерянных ключей на жителя в год, NPS жителей и управляющих, время до заселения новых арендаторов (мобильные учётные данные сокращают его драматически по сравнению с физическими ключами).

Когда сетевой домофон лучше не разворачивать

Три ситуации, в которых мы советовали приостановиться. Если вы не готовы финансировать SLA на патчи, вы получите парк подключённых к интернету коробок, которые тихо превращаются в обязательство. Либо беритесь за операционную дисциплину, либо оставайтесь на несетевом домофоне. Если вы работаете в публичных пространствах ЕС и хотите распознавание лиц, AI Act может сделать развёртывание незаконным — переходите на небиометрические методы. Если единственное преимущество — «дешевле», ребрендированные Hikvision подрежут вам цену за квартал; продавайте безопасность и комплаенс.

Есть и более мягкий сценарий провала: запуск мобильных учётных данных без чистого офлайн-резерва. Сети падают. Телефоны разряжаются. Дверь, которую нельзя открыть во время отказа, — это худший исход, чем дверь, которой нужен ключ.

Приватность и комплаенс — артефакты, которые попросит регулятор

Data Protection Impact Assessment (DPIA). Обязателен по GDPR при видеомониторинге публичных зон и при биометрической обработке. Проводите до запуска системы; пересматривайте ежегодно.

Records of Processing Activities (RoPA). Клиенты попросят — держите наготове, по каждому зданию.

Data Processing Agreement с каждым подпроцессором. Облако, хранилище видео, провайдер push-уведомлений, почтовый сервис — если кто-то из них видит персональные данные, нужен DPA на руках.

Политика раскрытия уязвимостей + SBOM. Программа раскрытия, совместимая с CRA, опубликованный security.txt и подписанный Software Bill of Materials к каждому релизу прошивки. Аудиторы спросят; CISO ваших клиентов тоже спросят.

Подключение безопасности домофона к стеку WebRTC

Для современных видеодомофонов канонический паттерн — Selective Forwarding Unit (Janus, mediasoup, LiveKit), который терминирует потоки SRTP / DTLS от дверного устройства, плюс сигналинг через WebSocket поверх TLS 1.3. Команды на дверь идут через MQTT с ACL на каждое устройство; push-уведомления через APNs/FCM с end-to-end шифрованной нагрузкой — токен разблокировки никогда не передаётся открытым текстом.

Размещайте SFU и облачный управляющий слой в том же регионе, что и здание, чтобы держать задержку разблокировки под одной секундой. Выделите отдельный пул STUN/TURN под трафик домофонии, чтобы его не топили другие тенанты.

Тренды 2026–2027 годов

Passkey и passwordless. FIDO2 / WebAuthn вытесняют пароли в админ-порталах и приложениях жителей; нативные учётные данные мобильных кошельков (Apple Wallet, Google Wallet) становятся основным носителем.

Постквантовая криптография. У дверных устройств срок службы 10 лет; алгоритмы PQC, одобренные NIST (Kyber для обмена ключами, Dilithium для подписей), начинают появляться в прошивках в 2026 году — это защита от угрозы «собрать сейчас, расшифровать потом».

Edge AI для приватности. Размытие лиц, детекция посылок, оповещения о слоняющихся и классификация посетителей работают на устройстве; здание покидают только метаданные.

ИИ-ассистенты в домофоне. LLM-проверка посетителей («посылка или человек?») и голосовое управление («впусти курьера») становятся обязательными в премиум-тарифах. Аккуратно логируйте каждое действие.

Частые вопросы

Какой провал в безопасности домофонов встречается чаще всего?

Пароли по умолчанию или слабые пароли в полевых устройствах. Ботнеты на базе Mirai каждый месяц находят десятки тысяч домофонов с парой admin/admin. Следом идут открытый в интернет RTSP-поток и прошивка старше 12 месяцев.

Какие протоколы шифрования обязательны для домофона уровня 2026 года?

DTLS-SRTP с perfect forward secrecy для медиа; только TLS 1.3 для сигналинга и API (TLS 1.0/1.1 должны быть отключены); AES-256-GCM для данных в покое; mTLS для регистрации устройств; и подпись кода каждого образа прошивки с защитой от отката, обеспеченной secure boot.

Можно ли в 2026 году покупать домофоны Hikvision или Dahua?

Можно, но с трением. Статья 889 NDAA запрещает обе марки в федеральных закупках США, и многие частные покупатели унаследовали эту политику. NIS2 в ЕС рассматривает их как риск для критической инфраструктуры в секторе «ключевых услуг». Корпоративные страховщики и опросники CISO теперь явно спрашивают о китайских поставщиках видеонаблюдения.

Когда стоит использовать распознавание лиц для прохода через домофон?

В частных коммерческих сценариях с явным детальным согласием и оформленным DPIA — может работать. В публичных пространствах ЕС, на рабочих местах и в образовании EU AI Act частично ограничивает использование; многие страны (Германия, Франция) ещё строже. Всегда оставляйте небиометрический способ прохода (passkey, NFC, PIN).

Облако, on-prem или гибрид — что выбрать?

Облачный SaaS подходит для многоквартирного жилья, небольших офисов и гостеприимства — минимальная операционная нагрузка, самый быстрый запуск. On-prem — правильный ответ для больниц, госсектора, финансов и любого здания, попадающего под «ключевые услуги» NIS2. Гибрид (облачный управляющий слой, on-prem медиа) всё чаще становится корпоративным стандартом.

Как доказать готовность к SOC 2 / ISO 27001 корпоративным покупателям?

Держите публичную security-страницу, DPA, SBOM на каждый релиз прошивки, неизменяемый журнал аудита, доступный клиенту, программу раскрытия уязвимостей и отчёт SOC 2 Type II или ISO 27001 под NDA. Большинство корпоративных тендеров теперь требуют наличия одного из этих сертификатов в data room.

Сколько обычно занимает разработка безопасного домофона у компании Фора Софт?

Аудит безопасности и план исправлений — 4–6 недель. Укрепление и модернизация аутентификации — 8–14 недель. Мультитенантный облачный SaaS под вертикаль (жильё, гостеприимство) — 5–9 месяцев с учётом готовности к SOC 2. Корпоративная / NIS2-совместимая гибридная платформа с on-prem-вариантом, HSM и доказательной базой для ISO 27001 — 7–12 месяцев. Наш agent-engineering процесс срезал все эти сроки примерно на 25–35 % по сравнению с 2024 годом.

А что насчёт постквантовой криптографии — она нужна домофонам уже сейчас?

Да — для любого устройства со сроком службы 10 лет. CRA фактически требует криптографической гибкости с 2026 года. Планируйте Kyber для обмена ключами и Dilithium для подписей; проектируйте прошивку так, чтобы алгоритм можно было сменить без замены железа.

Что читать дальше

Безопасное видео

Безопасное ПО для видеосвязи на объектах

Более широкие паттерны видеосвязи, которые наследует платформа домофонии.

Архитектура

ПО для видеодомофонии — интеграция видео и аудио

Подробный разбор мультимедийного стека под любым современным домофоном.

AI-функции

Системы домофонии с AI

Куда edge AI вписывается в укреплённую платформу домофонии.

Здравоохранение

Преимущества домофонного ПО для здравоохранения

HIPAA-уровень требований там, где домофон встречается с клиническим процессом.

Кейс

Netcam Studio — модернизация интерфейса видеонаблюдения

Как мы укрепили фронт одного из самых долгоиграющих продуктов видеонаблюдения.

Готовы запустить безопасную платформу домофонии?

Безопасность ПО для домофонов перестала быть маркетинговым лозунгом в 2024 году. NIS2, британский PSTI Act, готовящийся CRA в ЕС и правила цепочки поставок вокруг Hikvision и Dahua делают небезопасный домофон регуляторным событием, а не только репутационным. Хорошая новость в том, что инженерный паттерн устоялся: защита в глубину на четырёх слоях — оконечное устройство, сеть, облако и идентификация — плюс пять обязательных мер (DTLS-SRTP, TLS 1.3, подписанная прошивка, FIDO2 для администраторов, неизменяемый журнал аудита) и серьёзный SLA на патчи.

Покупайте ButterflyMX, Swiftlane или 2N, если у вас меньше ~500 дверей и обычный сценарий. Стройте свою платформу, если работаете в регулируемой вертикали, если журнал аудита должен жить в SIEM клиента или если экономика разворачивается за ~3 000 дверей. В любом случае проектируйте безопасность сразу — не пытайтесь добавить её потом.

Давайте обсудим ваш проект безопасной домофонии

30-минутный звонок охватит масштаб развёртывания, требования по комплаенсу и целевую архитектуру. Вы уходите с рекомендацией «покупать или строить», моделью угроз и честной оценкой.